Hydra BruteforcingCome prima cosa , e come sempre faccio , ringrazio tutti quei siti , forum e blog che ci sono in rete e che mi hanno dato la possibilità di imparare ad usare i tool. I siti di cui io parlo naturalmente sono gli stessi che elenco sempre alla fine dei miei messaggi , e cioé:

il remote-exploit team , che ha creato una distribuzione unica nel suo genere.

il forum-remote-exploit , per il suo supporto aiuta quelli che voglion imparare.

il sito IronGeek, sviluppatori di Hydra.

Senza tralasciare naturalmente tutto il mondo GNU/Linux.

Passiamo ora ai fatti , e a vedere come riuscire a scoprire password di account mail.

vi dico subito che è possibile e anche facile , ma non è una cosa fattibile in un secondo , nel senso che come in tutte le cose , bisogna aver pazienza , perché lo “scoprire la password” , può dipendere da fattori che si possono risolvere in pochissimo o anche in tanto e troppo tempo , ed ora vediamo il perché.

Allora , per scoprire la password di un account mail , useremo Hydra-GTK.

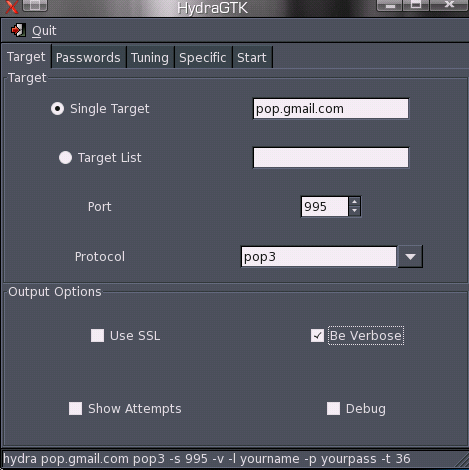

all’apertura della finestra di HydraGTK , dovremo inserire nelle opzioni dei dati , dati che riguardano la vittima , o meglio , la casella di posta della vittima.

nella parte superiore della finestra ci vengono chieste 2 infirmazioni:

1- target e 2- target list , la prima opzione serve ad inserire i dati del server di cui la casella mail vittima fa parte , prendiamo come esempio una casella di posta Gmail , cambierò la password appositamente per questa occasione…

il server di posta Gmail , per l’ingresso dei dati si serve , come la maggiorparte degli account mail , di server tipo pop3. e nel target quindi dovremo inserire i dati della casella di ingresso di Gmail , e cioé:

pop.gmail.com (la seconda opzione la spiegherò alla fine dell’articolo).

nella parte bassa della finestra di HydraGTK , ci viene chiesto il modo di output , e cioé il modo in cui noi vogliamo avere le informazioni che Hydra cercherà per noi. Noi scegliamo , per comodità il modo verbose , e cioé tramite l’ultima linguetta nella parte superiore della finestra dove Hydra stamperà a fine lavoro i nostri dati , e cioé la password.

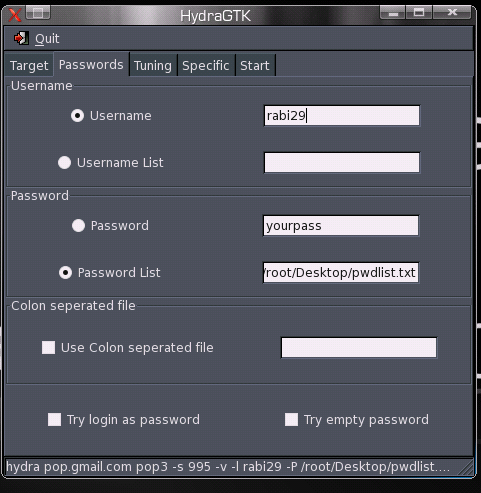

Clicando sulla seconda linguetta in altro della finestra di Hydra ci vengono chieste altre due opzioni:

1- username

1a- username list

2- password

2- password list

Nella casella dello username inseriamo ovviamente lo username della vittima , che nel nostro caso è il mio amico Rabi , (che so che anche se si incazza , non è molto persistene la cosa , e poi gliel’ avevo promesso che gli avrei scoperto la password uno di questi giorni…

)

Nella casella della password non inseriamo nulla , perché ovviamente è il dato che noi dobbiamo scoprire ; nella seconda opzione , che noi dobbiamo ovviamente selezionare ,e cioé la password list , appena ci clicchiamo sopra si apre una finestra di ricerca , che ci chiede un filecon estensione *.txt , questo file dovrà contenere tutte le parole che noi pensiamo possano essere usate dalla vittimacome propria password , e sono informazioni che possono essere reperite solo conoscendo la persona , oppure tramite Google , anche perché non si vuole scoprire la password di una persona che nemmeno si conosce ……giusto?

e quindi selezioniamo il nostro file con estensione *.txt , ed otterremo una finestra di questo tipo:

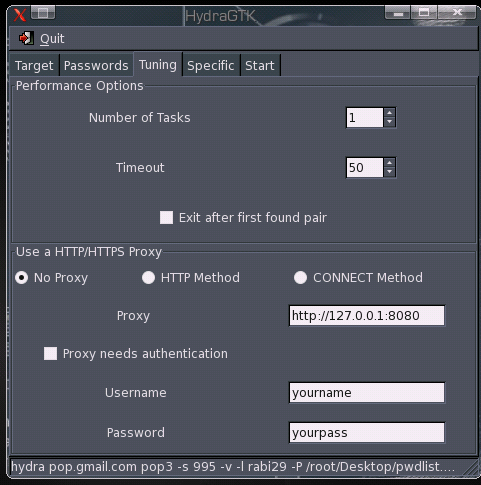

Una volta cliccato sulla terza linguetta ci vengono chieste altre 3 informazioni , di cui 2 obbligatorie:

1- Number of taks : ovvero il numero di tentativi che Hydra farà ogni ‘tot di tempo , tempo che inseriremo nella seconda opzione.(2)

2- Timeout , (il tempo che Hydra usa per separare le eventuali password) , dove se noi inseriamo 50 , il tempo è in secondi , diremo ad Hydra di provare con un tentativo , e quindi una parola contenuta nel file di testo chiamato pwdlist.txt , ogni 50 secondi.

Nel riquadro in basso invece , abbiamo la possibilità di nascondere i nostri tentativi dietro un proxy , in modo che in caso di password difficile da trovare se ci fosse il problema dell’ identificazione , potremo essere rintracciabili , invece nascondendoci dietro un proxy saremo irriconoscibili , perché le informazioni partiranno dal nostro Pc , e non arriveranno alla casella mil della vittima prima di esser passate per il proxy che ne nasconderà la provenienza. Nel nostro caso il proxy non serve , e quindi lasciamo la spunta su “No proxy” , ed avremo una finestra del genere:

Ora abbiamo praticamente finito di inserire le informazioni e possiamo passare direttamente a cliccare la quinta linguetta di HydraGTK , visto che la quarta contiene solo delle informazioni di tuning.

Dopo aver lanciato lo start di Hydra ho avuto il risultato solo dopo 10 ore…..è ovvio che per troppi motivi , non posso scrivervi la password di rabi , anche se lui non avrebbe nulla in contrario visto che la cambierà presto ma le leggi ed io sono daccordo con esse , ci danno l’ HydraGTK per testare la sicurezza propria , non per crackare altri account

il risultato di HydraGTK sarà una cosa del genere:

_____________________________________________________

Hydra v5.3 (c) 2006 by van Hauser / THC – use allowed only for legal purposes.

Hydra (

http://www.thc.org) starting at 2007-09-26 18:50:38

[DATA] 1 tasks, 1 servers, 1301 login tries (l:1/p:3000), ~3 tries per task

[DATA] attacking service pop3 on port 995

[VERBOSE] Resolving addresses … done username <******> password <*************>

[STATUS] attack finished for pop.gmail.com (waiting for childs to finish)

Hydra (

http://www.thc.org) finished at 2007-09-27 04:50:59

<finished>

_______________________________________________________

Ora naturalmente io avevo sicuramente dei vantaggi…ad esempio conosco molto bene Rabi , cono i suoi gusti musicali che si sono rivelati fondamentali per scoprire la sua password , so che anche se non lo è , gioca a fare il metallaro satanista , e tutte queste informazioni sono state utilissime per me , perché dopo essermi costruito una passwordlist solo per il suo account Gmail , ho fatto qualche centinaio di login e poi sono riuscito ad ottenere la sua password , ed è così che si realizza un attacco , con pazienza.

Io prima cerco tutte le informazioni su di una persona , se la conosco ovviamente l’attacco risulterà più breve e facile , ma se sono a conoscenza di poche informazioni devo cercarle , ci sono molti metodi e se si vuole , sempre con pazienza , si arriva a riuscirci a scoprire utili informazioni che noi dovremo tradurre in eventuali password da inserire nel file di testo che ci serve per l’ attacco , aggiunte naturalmente ad un dizionario , che non è altro che un grandissimo file di testo contenente migliaia di parole messe nel file di testo uno sotto l’altra.

Esiste l’elenco di pagine gialle….l’elenco telecom , c’é Google , che tramite l’inserimento di “nome cognome” messi tra virgolette ci dà spesso dei bei risultati.

Io tra breve inserirò un BOX dove condividere con voi dizionari e provare la vostra sicurezza.

Ci sono altri programmi naturalmente , oltre a Hydra e HydraGTK , c’é ad esempio l’Elzapop o il Bruteforce , ma io rimango dell’idea che Hydra sia il migliore , infatti la particolarità che rende Hydra unico , è il fatto di fare 1 login , e quindi una prova di attacco , ogni ‘tot secondi , altrimenti i nuovi protocolli ci rimandano indietro dal login e si bloccano senza farci nemmeno più provare le nostre parole inserite nel file di testo , con Hydra invece l’unica cosa che ci serve oltre ad un buon file di testo abbinato ed arricchito con le nostre parole , è la buona e santa pazienza…..per il resto , ci pensa Hydra!

Login-bruteforcing con Hydra & TelnetHydra , eccellente prodotto della THC-Freeworld, offre la possibilità di fare bruteforcing su molti tipi di protocolli , quello di seguito è un semplice esempio fatto contro un WindowsServer-2003.spk2 , (nella mia Lan) , tramite il protocollo Telnet.

Il tutorial precedente che trattava di Hydra è stato scritto mentre facevo delle prove sulla casella mail di un mio amico , quindi su protocollo pop3 , utilizzando Hydra-gtk.

(Naturalmente la foto rappresenta solo un esempio dell’ interfaccia…)

*** Visto che di hydra abbiamo già parlato in passato , veniamo subito al nostro test , che faccio esclusivamente per poter mettere un video anche a riguardo di Hydra , inserito naturalmente nell’ apposita pagina del blog. Seguendo il video… lanciando uno scanning con nmap contro il mio server , con opzioni di service fingerprinting , vediamo subito che la porta 23 del server , all’ indirizzo 29.230.6.73 è aperta ed utilizzata per il servizio Telnet , solito sulla porta 23. ecco infatti il risultato della scansione… _______________________________________________

HaCkLaB ~ # nmap -sV -T Aggressive 29.230.6.73

Starting Nmap 4.68 (

http://nmap.org) at 2008-09-10 13:44 GMTInteresting ports on 29.230.6.73:Not shown: 1710 filtered ports

PORT STATE SERVICE VERSION

23/tcp open telnet Microsoft Windows XP telnetd

135/tcp open msrpc Microsoft Windows RPC139/tcp open netbios-ssn445/tcp open microsoft-ds Microsoft Windows 2003 microsoft-ds

1027/tcp open IIS?

MAC Address: 00:02:72:61:7B:52 (CC&C Technologies)

Service Info: OSs: Windows XP, Windows

Service detection performed. Please report any incorrect results at

http://nmap.org/submit/.

Nmap done: 1 IP address (1 host up) scanned in 22.891 seconds

_______________________________________________

Ora per iniziare l’ attacco basta crearci un file di testo che poi andremo ad utilizzare come wordlist per le nostre eventuali password… …il file , con estensione *.txt , lo metteremo per comodità nel nostro Desktop , nel mio caso con il nome pwd.txt.

Per avere una wordlist decente ci sono molti mezzi , in passato abbiamo scritto riguardo a wyd e alla raccolta di specifiche wordlist anche attraverso pagine HTML , ma volendo in BackTrack una wordlist compressa è già presente , in /pentest/password/…. dal nome wordlist.txt.tar.gz , quindi basta andare a prenderla e modificarla con in testa al file le nostre eventuali password…

quidni:

_______________________________________________

HaCkLaB ~ # cd /

HaCkLaB / ~ # cd pentest/password/

HaCkLaB pentest/password/ ~ # tar xvfz wordlist.txt.tar.gz

wordlist.txt

HaCkLaB pentest/password/ ~ # SciTE wordlist.txt

_______________________________________________

In questo modo potremo modificare la nostra wordlist con le stringhe che noi vogliamo tramite l’ editor SciTE , anche se ovviamente potete farlo con l’ editor che voi preferite.

Io per comodità , (visto che è solo un esempio pratico…) , ho messo la password komintern alla testa della lista , in questo modo sarà la prima ad essere provata e naturalmente a riuscire.

Bene , vista la scansione possiamo passare i risultati della stessa a XHydra , in questo modo possiamo lanciare l’ attacco…

Come potete vedere dal video , appena compilati tutti i campi necessari Hydra inizia a fare i tentativi di login , secondo le impostazioni che noi abbiamo inserito , nel caso del video , ho inserito 3 task con un timeout di 59 secondi.

il risultato arriva presto…

Per chi cercasse il software nmap, trova tutto il materiale che occorre più altri programmi, guide e video, nel topic "Tutto su Nmap" alla sezione GEEK.

Video Tutorial Hydra BruteforcingHydra & Telnet BruteforcingHydra BruteforcingAlternativa ad Hydra:

Esempio comune di erroriPur seguendo il tutorial di X/Hydra ci si può imbattere in certi inconvenienti non molto chiari.

Ad esempio:

Effettuando qualche bruteforce, facciamo l'esempio sull'ip del gateway 192.168.0.1 il quale tramite nMap che tutti credo conosciate... ha la porta 23 aperta, si può notare dall'immagine sotto, che nonostante siano state trovate diverse password, se dal terminal digitiamo telnet->open 192.168.0.1 e inseriamo uno dei login, nessuno di questi sembra essere corretto e in particolare scopriamo che è impossibile inserire del testo nel momento in cui viene richiesta la password.

Per esser più chiari:

* Questi effettua il login;

* Poi la password;

* E a questo punto non si puo inserire il testo.

La spiegazione è abbastanza semplice... per chi vi ha dimestichezza o comunque c'ha smanettato un po sopra.

Anzi tutto bisogna fare molta attenzione con X/Hydra, perché se si avvia un bruteforce e poi lo si ferma, fino a quando non si riavvia il computer o si cancella il file dalla precedente sessione d'attacco, questi va a ricercarvela con risultati incerti, o per meglio dire... a sorpresa!

Pur se scomoda la cosa migliore da fare dopo un tentativo di bruteforce con X/Hydra è Rebootare il sistema e Cancellare il file della sessione precedente in modo da avviare successivamente un attacco pulito.

Se possibile poi, sarebbe bene fare il login sul protocollo, prendere una wordlist, pulirla da tutti quei caratteri che non possono essere utilizzati e/o generano un qualche errore e soprattutto da tutto ciò che può disturbare l' attacco.

Soltanto dopo si può iniziare a fare il bruteforce.

Poi... se non vedete la password, quest è una cosa normale, come quando per esempio si cerca di entrare in un forum, o un account di posta.

Nel video dimostrativo comunque è abbastanza chiaro!